Зачестяване на случаите със заразяване със софтуер на кибер изнудвачи – ransomware (Locky)

В последните месеци се наблюдава нов вирус разпращан със спам съобщения. Вирусът се казва Locky и е тип ransomware, който криптира вашите изображения, видеа, документи и др. Към момента възстановяването на данните без да се плати на изнудвачите не е възможно.

Как става заразяването?

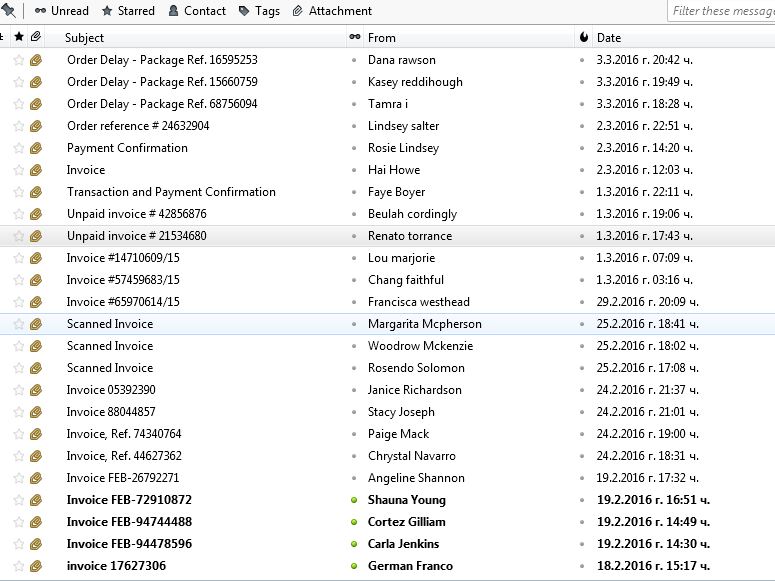

Заразяването става чрез отваряне на прикачен файл в имейла. Този имейл се изпраща от т.нар. бот мрежи – заразени компютри на интернет потребители от цял свят и обикновено ви приканя да платите фактура или важен документ. Мейлите обикновено изглеждат така:

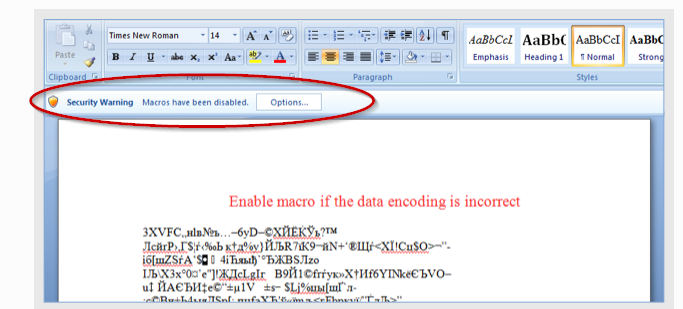

Прикачените файлове към мейла може да .zip, .doc или други, които ако бъдат отворени могат да свалят файл от скрит линк чрез вашия браузър. Евентуално имайки неблагоразумието да стартирате веднага или по-късно сваления файл, ще криптирате файловете си по начин, който към момента не може да бъде дешифриран. Друг начин да се заразите е да отворите .doc файла прикачен в имейла или който ще бъде свален на вашия компютър от скрит линк (обикновено от .js файл в .zip). В този .doc файл ще видите призив да стартирате макросите за да видите съдържанието.

Как да се предпазите?

За щастие в повечето случаи спам филтрите пращат тези мейли в спам папката. Основните правила за сигурност са:

- не сваляйте / отваряйте линкове, изображения и прикачени файлове от непознати изпращачи, особено тези в спам папката на мейла ви;

- обръщайте внимание на мейли и чат комуникация, които:

- ви подканят да отидете на някой сайт;

- да посетите (спешно) някой линк за да въведете името и паролата си за PayPal, Facebook или друга банкова услуга;

- са на английски език и ви призовават да “видите нещо”, като отидете на линка / изображението, дори да са от ваши приятели. Някои мейл вируси имат функция да изпращат шаблонни призиви от името на вашите приятели или дори от самите тях. Замислете се дали обичайната ви комуникация с изпращача е на английски език.

- сканирайте сваляните файлове с антивирусна програма или в този сайт: https://www.virustotal.com;

- не въвеждайте имена и пароли на посетени от мейл линкове без изрично да се уверите, че сте в реалния сайт, дори сайтовете да изглеждат видимо идентични;

- поддържайте последните дефиниции на вашата антивирусна и мейл филтри.

- консултирайте се с вашия ИТ при съмнителни имейли или се свържете с изпращача при всяко съмнение.

Самото прочитане на мейла в случай, че използвате надежден мейл клиент не може да ви застраши от заразяване.

Ако се заразите

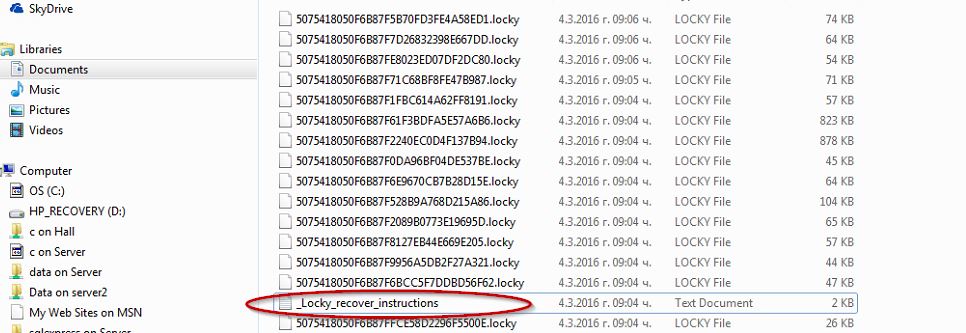

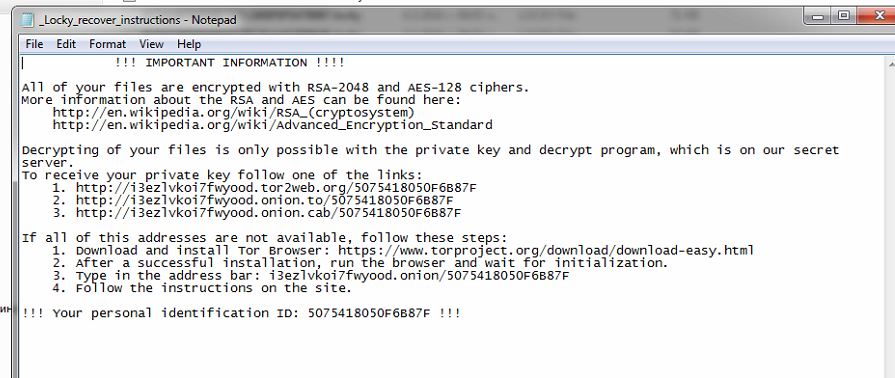

Файловете ви ще бъдат криптирани и програмите, които използвате за отварянето им ще ви съобщят, че има проблем с тези файлове. Във всяка папка обикновено има текстов файл, който съдържа инструкция за откупа. В случая с Locky, това е _Locky_recover_instructions.txt

На посочените сайтове в т.нар. Darknet можете да видите сайтовете, където става плащането на откупа, обикновено в Bitcoins.

Лошите новини са, че за Locky няма намерено дешифриране. Цените за откуп варират, като в повечето случаи са межу 0.5 и 1 биткойна. Възможно е да пробвате възстановяването на файловете си от резервни копия, да пробвате софтуер за възстановяване на изтрити файлове, да проверите Volume Shadow Copy. Евентуално успокоителна новина може да е фактът, че Kaspersky съвместно с холандския високотехнологичен отдел по криминалистика са успели да разработят дешифратор за два от стотиците или може би хилядите ransomwares… Така че, ако архивирате данните си и се подготвите с търпение, може да имате късмет. Като краен вариант се смята плащането на откупа, тъй като по този начин финансирате киберпрестъпността и насърчавате измамниците да разработват нови и нови варианти за заразяване на компютри.

Изчистването на вируса няма да ви помогне да декриптирате файловете си.